Práctica 5: Practicas sobre normas, políticas y gestión de la seguridad de la información

Actividad 1: Política de seguridad.

La cocina es un lugar de tránsito común por el que todos los habitantes de una casa pasan varias veces al día. Si no se sigue un protocolo de actuación responsable y consciente, podemos acabar sufriendo algún accidente o resultado indeseado.

En una cocina hay muchos elementos que, de no utilizarse correctamente, pueden traer terribles consecuencias. Es importante hacer un uso correcto de los diferentes elementos como cuchillos, thermomix, cafetera, cazuelas, microondas, horno... que forman los activos.

Algunos de estos objetos, como el microondas, están sujetos a sufrir obsolescencia y dejar de funcionar al cabo de un tiempo. Si bien es cierto que esto no es fruto de un error humano, sigue siendo un activo importante para el uso de la cocina y que debemos proteger.

Por otro lado, hay otros elementos como los utensilios de cocina, que corresponden a los miembros de la casa un uso responsable y correcto, de forma que se eviten roturas u otros daños como cortes o quemaduras. Las sartenes y cazuelas también se deben usar de manera responsable porque de lo contrario podrían estropearse o incluso potenciar que podamos sufrir un accidente doméstico. Todo esto serían posibles vulnerabilidades. A la vez, aquellas personas que por una diligencia incorrecta pudieran vulnerar los activos conformarían las amenazas.

Como salvaguardas no podemos hacer más que invitar a un uso responsable mediante normas y protocolos de buen uso.

La política de seguridad se basará en velar por el cumplimiento de un uso responsable de los objetos de cocina y en la previsión de que algunos elementos puedan estropearse. De este modo podemos optimizar nuestros recursos, a la vez que evitar accidentes o daños.

En este caso, la alta dirección estará formada por los miembros de la casa que hacen uso de la cocina, que estarán de acuerdo con las normas de gestión de seguridad y se comprometerán a cumplirlas, disminuyendo la posibilidad de sufrir daños que afecten al funcionamiento normal de la cocina.

De incumplir la política marcada, las consecuencias serían negativas para todos, pues son objetos de uso común. Además, son elementos de especial sensibilidad porque harían peligrar que pudieran seguir una dieta adecuada.

Actividades 2 y 3: Inventario de activos y posibles amenazas

Actividad 4:

Para poder llevar a cabo esta actividad primero he tenido que informarme acerca de lo que es el diagrama de Gant.

El diagrama de Gantt es una herramienta gráfica cuyo objetivo es exponer el tiempo de dedicación previsto para diferentes tareas o actividades a lo largo de un tiempo total determinado.

Las políticas de seguridad son un conjunto de reglas, normas y protocolos de actuación que se encargan de velar por la seguridad informática de la empresa. Se trata de una especie de plan realizado para combatir todos los riesgos a los que está expuesta la empresa en el mundo digital. De esta forma mantendremos nuestra organización alejada de cualquier ataque externo peligroso.

Para empezar a desarrollar nuestra política de seguridad tenemos que delimitar el marco y alcance del estudio. En este caso, la actividad nos pide que lo hagamos sobre nuestra casa o una parte de ella, así que he escogido la cocina.La cocina es un lugar de tránsito común por el que todos los habitantes de una casa pasan varias veces al día. Si no se sigue un protocolo de actuación responsable y consciente, podemos acabar sufriendo algún accidente o resultado indeseado.

En una cocina hay muchos elementos que, de no utilizarse correctamente, pueden traer terribles consecuencias. Es importante hacer un uso correcto de los diferentes elementos como cuchillos, thermomix, cafetera, cazuelas, microondas, horno... que forman los activos.

Algunos de estos objetos, como el microondas, están sujetos a sufrir obsolescencia y dejar de funcionar al cabo de un tiempo. Si bien es cierto que esto no es fruto de un error humano, sigue siendo un activo importante para el uso de la cocina y que debemos proteger.

Por otro lado, hay otros elementos como los utensilios de cocina, que corresponden a los miembros de la casa un uso responsable y correcto, de forma que se eviten roturas u otros daños como cortes o quemaduras. Las sartenes y cazuelas también se deben usar de manera responsable porque de lo contrario podrían estropearse o incluso potenciar que podamos sufrir un accidente doméstico. Todo esto serían posibles vulnerabilidades. A la vez, aquellas personas que por una diligencia incorrecta pudieran vulnerar los activos conformarían las amenazas.

Como salvaguardas no podemos hacer más que invitar a un uso responsable mediante normas y protocolos de buen uso.

La política de seguridad se basará en velar por el cumplimiento de un uso responsable de los objetos de cocina y en la previsión de que algunos elementos puedan estropearse. De este modo podemos optimizar nuestros recursos, a la vez que evitar accidentes o daños.

En este caso, la alta dirección estará formada por los miembros de la casa que hacen uso de la cocina, que estarán de acuerdo con las normas de gestión de seguridad y se comprometerán a cumplirlas, disminuyendo la posibilidad de sufrir daños que afecten al funcionamiento normal de la cocina.

De incumplir la política marcada, las consecuencias serían negativas para todos, pues son objetos de uso común. Además, son elementos de especial sensibilidad porque harían peligrar que pudieran seguir una dieta adecuada.

Actividades 2 y 3: Inventario de activos y posibles amenazas

ACTIVOS/

AMENAZAS

|

Obsolescencia

|

Rotura

|

Corte

|

Quemadura

|

Menor rendimiento

|

Horno

|

7

|

7

|

-

|

5

|

4

|

Microondas

|

7

|

7

|

-

|

-

|

4

|

Cazuelas

|

3

|

3

|

-

|

5

|

6

|

Sartenes

|

3

|

3

|

-

|

5

|

6

|

Cuchillos

|

2

|

2

|

5

|

-

|

4

|

Cafetera

|

5

|

5

|

-

|

-

|

5

|

Actividad 4:

Para poder llevar a cabo esta actividad primero he tenido que informarme acerca de lo que es el diagrama de Gant.

El diagrama de Gantt es una herramienta gráfica cuyo objetivo es exponer el tiempo de dedicación previsto para diferentes tareas o actividades a lo largo de un tiempo total determinado.

En primer lugar, vamos a investigar sobre las diferentes opciones de software de escritorio y online.

Ventajas de software de escritorio:

- Datos centralizados

-Programas más estables

- Mayor rapidez de carga de datos

- No depende de tener o no Internet

- Menor tiempo de desarrollo, más económico.

- Mayor control de la seguridad

- Copias de seguridad posibles

Ventajas de software online:

- Se actualiza automáticamente

- Compartir información del programa con mayor rapidez.

- Ahorro de costes de mantenimiento y actualizaciones

- Acceso a la aplicación en cualquier momento y lugar.

- Copias de seguridad casi automáticas

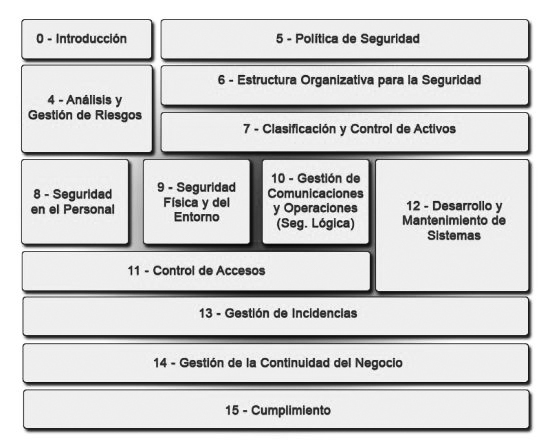

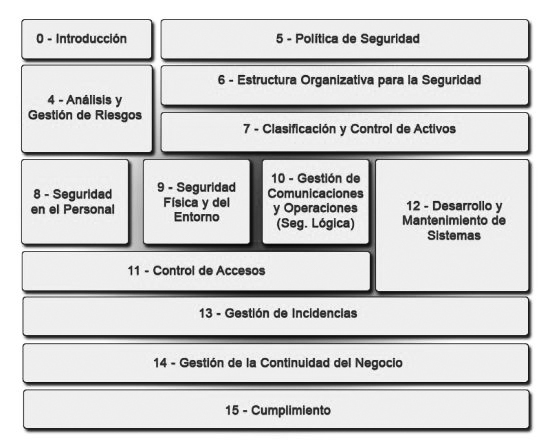

Actividad 5: ISO 27000

Para finalizar esta serie de actividades que giran en torno a las "Normas, Políticas y Gestión de la seguridad" tomaré un catálogo de medidas de control de la ISO 27002 y seleccionaré una que pueda ser de aplicación al caso del sistema de gestión.

Eso es todo, ¡hasta la próxima!

Comentarios

Publicar un comentario